Im Laufe der Zeit sind wir mehrfach beim Online-Bezahldienst Paypal fündig geworden. Die Funde möchten wir hier entsprechend festhalten. Bei unserem ersten Fund handelte es sich um eine stark veraltete Wordpress-Installation.

Wordpress ist eine sehr bekannte Bloggingsoftware, welche sich mit der Zeit zu einem fast vollständigen Content Management System (CMS) entwickelt hat. Damit wird es für Unternehmen attraktiv, welche oft Neuigkeiten veröffentlichen möchten, oder Teile ihres Internetauftrittes darin auslagern. Wordpress wird ständig weiterentwickelt und mit jedem Update werden einige Sicherheitsprobleme behoben.

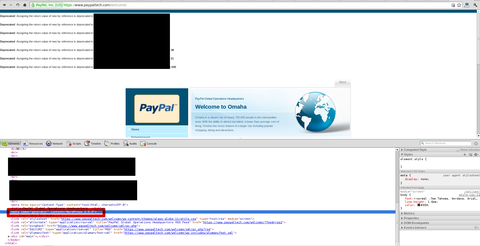

Als wir die von Paypal betriebene Domain “paypaltech.com” untersuchten, erkannten wir deutlich die veraltete Wordpressversion und damit mehrere Sicherheitslücken.

Ein Blick auf den Wordpressblog zeigte, dass diese Version im Februar 2008 veröffentlicht wurde. Wir entdeckten den Blog am 15.10.2012 - folglich wurde diese Wordpressinstallation von Paypal seit über 4 1/2 Jahren nicht mehr geupdated.

Ein weiterer Blick auf CVEdetails.com war ziemlich erschreckend. Gleich drei Lücken mit dem höchsten CVE Score 10 und weitere als kritisch eingestufte Lücken.

Quelle: http://www.cvedetails.com/version/56028/Wordpress-Wordpress-2.3.3.html

Wir meldeten uns am Tag des Fundes bei der entsprechenden Abteilung bei Paypal. Nachdem man uns irgendwann mitteilte, dass wir die ersten Finder waren, wurde das Problem nach ungefähr zwei Monaten am 07.12.2012 behoben. Eine kleine Entlohnung folgte in den Tagen darauf.

Abschließend können wir Paypal eine etwas bessere Kommunikation und eine schnellere Behebung der Lücken wünschen. Das Problem wurde im Endeffekt behoben indem die Installation gelöscht und die Seite nun auf eine andere weiter geleitet wurde.

Das Team der Internetwache.org